Microsoft Sentinel, modern güvenlik operasyon merkezlerinin (SOC) en büyük zorluklarından birini çözmek için tasarlanmış güçlü bir SOAR (Security Orchestration, Automation and Response) platformudur. Bu makalede, Sentinel'in otomasyon yeteneklerini derinlemesine inceleyecek, Automation Rules ve Logic Apps entegrasyonu ile güvenlik olaylarına nasıl otomatik yanıt verebileceğinizi öğreneceksiniz.

SOAR Nedir ve Neden Önemlidir?

SOAR (Security Orchestration, Automation and Response), güvenlik ekiplerinin tekrarlayan görevleri otomatikleştirmesini, farklı güvenlik araçlarını entegre etmesini ve tehditlere daha hızlı yanıt vermesini sağlayan bir teknolojidir.

Geleneksel güvenlik operasyonlarında, bir güvenlik olayı tespit edildiğinde analistler manuel olarak:

- Olayı incelemek için farklı sistemlere giriş yapar

- Kullanıcı hesaplarını kontrol eder

- IP adreslerini araştırır

- Tehdit istihbaratı kaynaklarını sorgular

- Gerekirse hesapları devre dışı bırakır veya cihazları izole eder

Bu süreç hem zaman alıcıdır hem de insan hatasına açıktır. SOAR, bu adımların çoğunu otomatikleştirerek SOC ekiplerinin daha stratejik görevlere odaklanmasını sağlar.

Logic Apps (Playbooks)

Logic Apps, Azure'un sunduğu düşük kodlu/kodsuz entegrasyon platformudur. Sentinel'de "Playbook" olarak adlandırılan Logic Apps, karmaşık otomasyon senaryolarını gerçekleştirmek için kullanılır.

Logic Apps ile Yapabilecekleriniz:

- Zenginleştirme: IP adreslerini, domain'leri veya dosya hash'lerini tehdit istihbaratı kaynaklarıyla sorgulayın

- Bildirim: Teams, Slack veya e-posta ile güvenlik ekibini bilgilendirin

- İzolasyon: Şüpheli cihazları ağdan otomatik olarak izole edin

- Hesap Yönetimi: Tehlikeye girmiş kullanıcı hesaplarını devre dışı bırakın veya parolalarını sıfırlayın

- Ticket Oluşturma: ServiceNow, Jira gibi ITSM sistemlerinde otomatik ticket açın

Örnek Playbook: Şüpheli Oturum Açma Müdahalesi

Sentinel, imkansız seyahat (impossible travel) tespit ettiğinde otomatik olarak:

- Kullanıcının son 24 saatteki tüm oturum açma aktivitelerini sorgular

- IP adresini VirusTotal ve AbuseIPDB ile kontrol eder

- Kullanıcının yöneticisine Microsoft Teams'de bildirim gönderir

- Kullanıcı hesabını geçici olarak devre dışı bırakır

- ServiceNow'da bir güvenlik ticket'ı oluşturur

- Sentinel'de olayı "Müdahale Edildi" olarak etiketler

KQL Sorguları ile Otomasyonu Akıllandırmak

Sentinel'de bir otomasyonun başarısı, tetikleyici sorgunun ne kadar spesifik olduğuna bağlıdır. Logic App'e sadece "bir olay oldu" demek yerine, "şu kullanıcı, şu IP'den, şu kadar başarısız deneme yaptı" verisini rafine ederek göndermek gerekir.

Örnek: Başarısız Oturum Açma Tespiti

Aşağıdaki KQL sorgusu, son 5 dakikada 10'dan fazla başarısız oturum açma denemesi yapan kullanıcıları tespit eder ve Logic App'e detaylı veri gönderir:

KQL - Akıllı Başarısız Oturum Açma Tespiti

SigninLogs

| where TimeGenerated > ago(5m)

| where ResultType == "50126" // Hatalı kullanıcı adı veya şifre

| summarize DenemeSayisi = count(),

HedefUygulama = make_set(AppDisplayName),

IPAdresi = any(IPAddress)

by UserPrincipalName

| where DenemeSayisi > 10Logic App Entegrasyonu

Bu sorguyu bir Analytics Rule'da kullandığınızda, Logic App'e şu veriler gönderilir:

- UserPrincipalName: Saldırı hedefi kullanıcı

- DenemeSayisi: Kaç kez deneme yapıldı (örn: 15)

- HedefUygulama: Hangi uygulamalara erişim denendi (örn: ["Office 365", "Azure Portal"])

- IPAdresi: Saldırganın IP adresi (örn: 203.0.113.45)

Logic App bu verileri kullanarak otomatik olarak: kullanıcıyı devre dışı bırakabilir, IP'yi engelleyebilir, SOC ekibine detaylı bildirim gönderebilir.

Bu Sorgu İçin Analytics Rule Nasıl Oluşturulur?

Yukarıdaki KQL sorgusunu kullanarak otomatik alarm oluşturmak için aşağıdaki adımları izleyin:

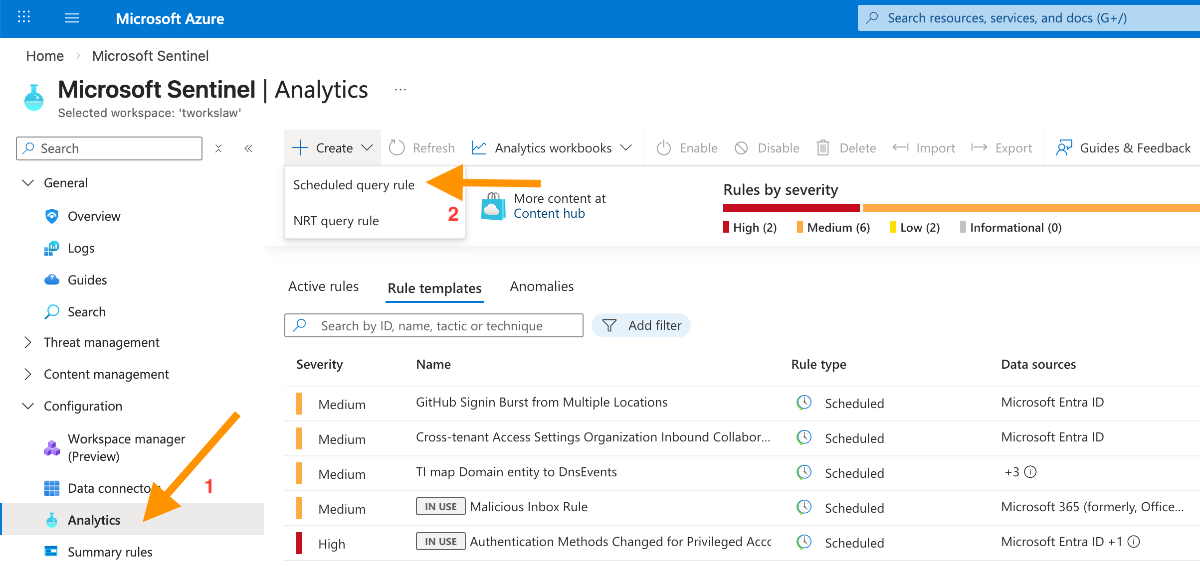

Analytics Sayfasına Gidin

Microsoft Sentinel > Analytics > + Create > Scheduled query rule seçin.

Büyütmek için tıklayın

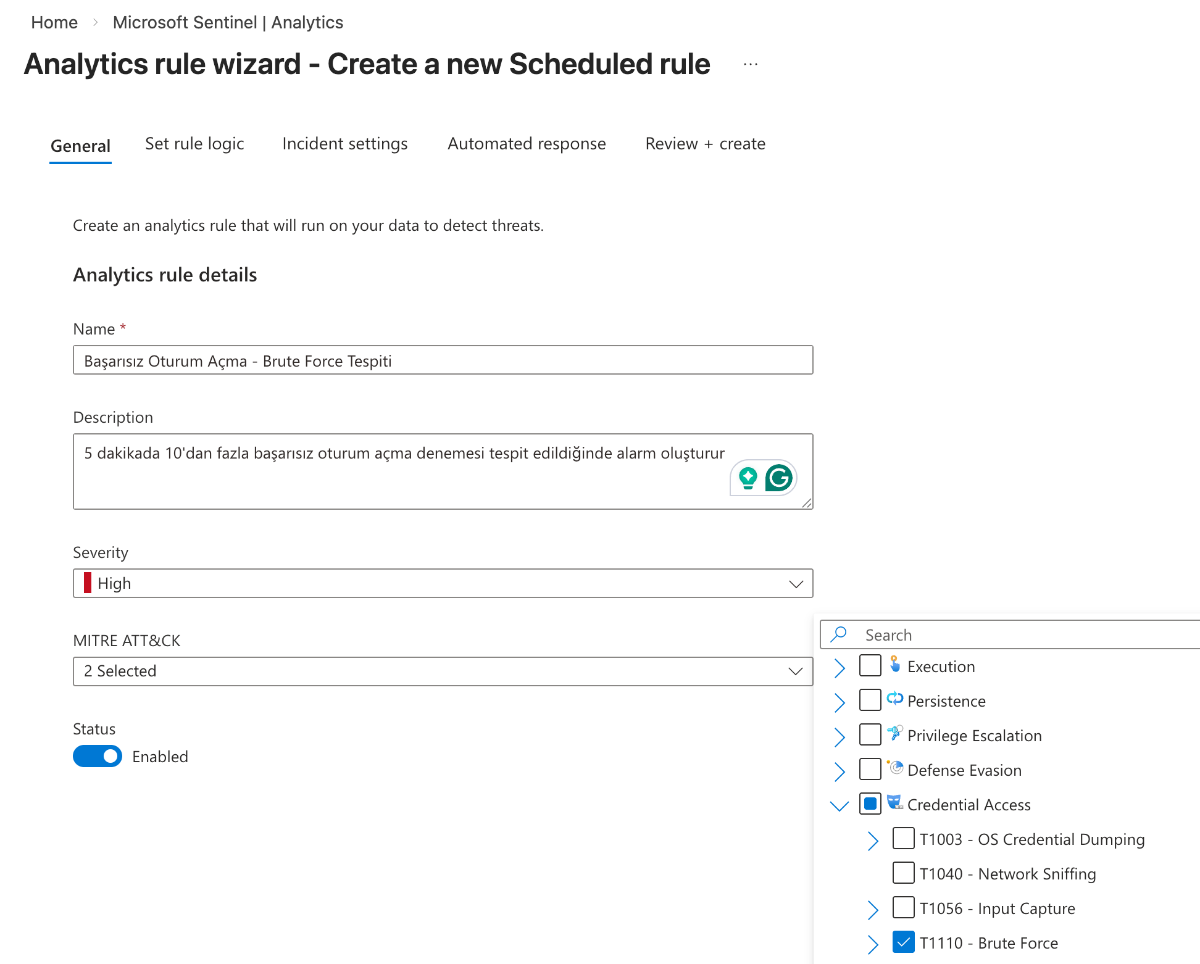

Genel Ayarları Yapın (General)

- Name: "Başarısız Oturum Açma - Brute Force Tespiti"

- Description: "5 dakikada 10'dan fazla başarısız oturum açma denemesi tespit edildiğinde alarm oluşturur"

- Severity: High (Yüksek)

- MITRE ATT&CK: Credential Access - Brute Force (T1110)

Büyütmek için tıklayın

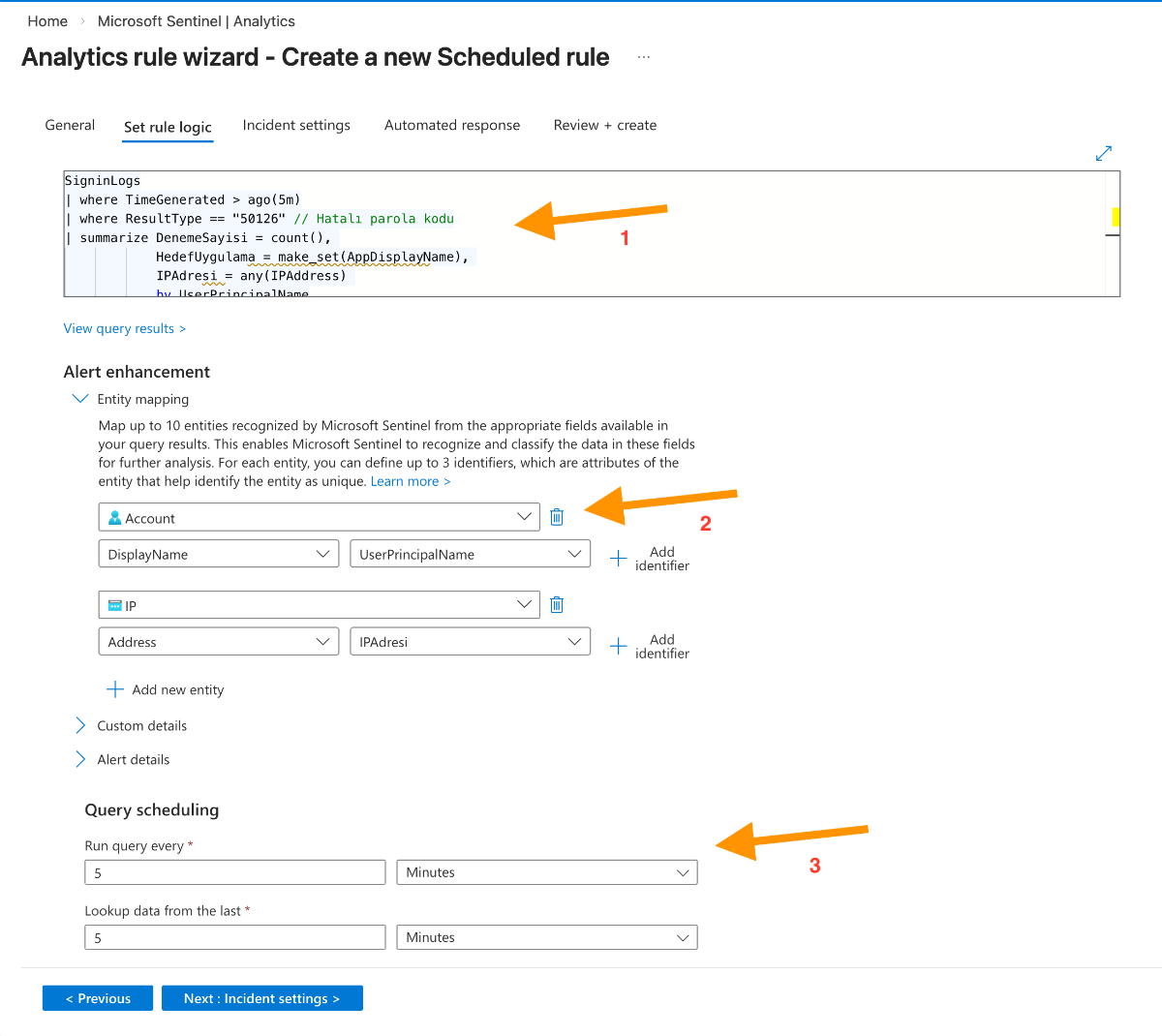

KQL Sorgusunu Girin (Set rule logic)

Rule query alanına yukarıdaki KQL sorgusunu yapıştırın. Ardından:

- Query scheduling: Her 5 dakikada bir çalıştır (Run query every: 5 minutes)

- Lookup data: Son 5 dakikalık veriyi kontrol et (Lookup data from the last: 5 minutes)

- Alert threshold: Sonuç sayısı 0'dan büyükse alarm oluştur (Greater than: 0)

Entity Mapping Yapın

Entity mapping bölümünde şu eşleştirmeleri yapın:

- Entity type: Account → Identifier: UserPrincipalName → Value: UserPrincipalName

- Entity type: IP → Identifier: Address → Value: IPAdresi

Bu eşleştirme, Sentinel'in kullanıcı ve IP bilgilerini otomatik olarak zenginleştirmesini sağlar.

Büyütmek için tıklayın

Automated Response Ekleyin (İsteğe Bağlı)

Automated response sekmesinde, daha önce oluşturduğunuz Logic App (Playbook) varsa buradan ekleyebilirsiniz. Örneğin: "Kullanıcıyı Devre Dışı Bırak" veya "SOC Ekibine Bildirim Gönder" playbook'larını tetikleyin.

Kuralı Oluşturun

Review and create sekmesinde tüm ayarları kontrol edin ve Create butonuna tıklayın. Kural artık aktif ve her 5 dakikada bir çalışacak.

Pro İpucu: Test Etmeyi Unutmayın

Kuralı oluşturduktan sonra, Analytics > Active rules bölümünden kuralınızı bulun ve "Run query" butonuna tıklayarak test edin. Eğer sorgu sonuç döndürüyorsa, kural doğru çalışıyor demektir.

Eşik Değer Optimizasyonu

DenemeSayisi > 10 değeri, organizasyonunuza göre ayarlanmalıdır. Çok düşük eşik (örn: 3) çok fazla false positive üretir, çok yüksek eşik (örn: 50) gerçek saldırıları kaçırabilir. Başlangıç için 10-15 arası önerilir, ardından 2-4 haftalık veri analizi ile optimize edin.

Automation Rules ile Neler Yapılabilir?

Automation Rules, Sentinel'in kendi içindeki "otomatik pilotu"dur. Logic App yazmadan önce şu temel işlemleri saniyeler içinde halledebilirsiniz:

Logic Apps ile yapabilecekleriniz:

Olayı Sahiplendirme (Assigning)

Alarm oluşur oluşmaz ilgili analiste atama.

Etiketleme (Tagging)

Olayın türüne göre (Örn: "Brute Force", "Kritik Sunucu") etiket ekleme.

Durum ve Öncelik Güncelleme

Otomatik olarak durumu "Active"e çekme veya önem derecesini (Severity) yükseltme.

Playbook Tetikleme

Hazırlanan Logic App'i çalıştırma.

Sentinel'de bir olay (Incident) oluştuğunda, bu olayı karşılayan ilk katman Automation Rule'dur. Ancak kuruluma geçmeden önce, sistemin arka planda çalışabilmesi için hayati bir "yetkilendirme" adımını tamamlamış olmanız gerekir.

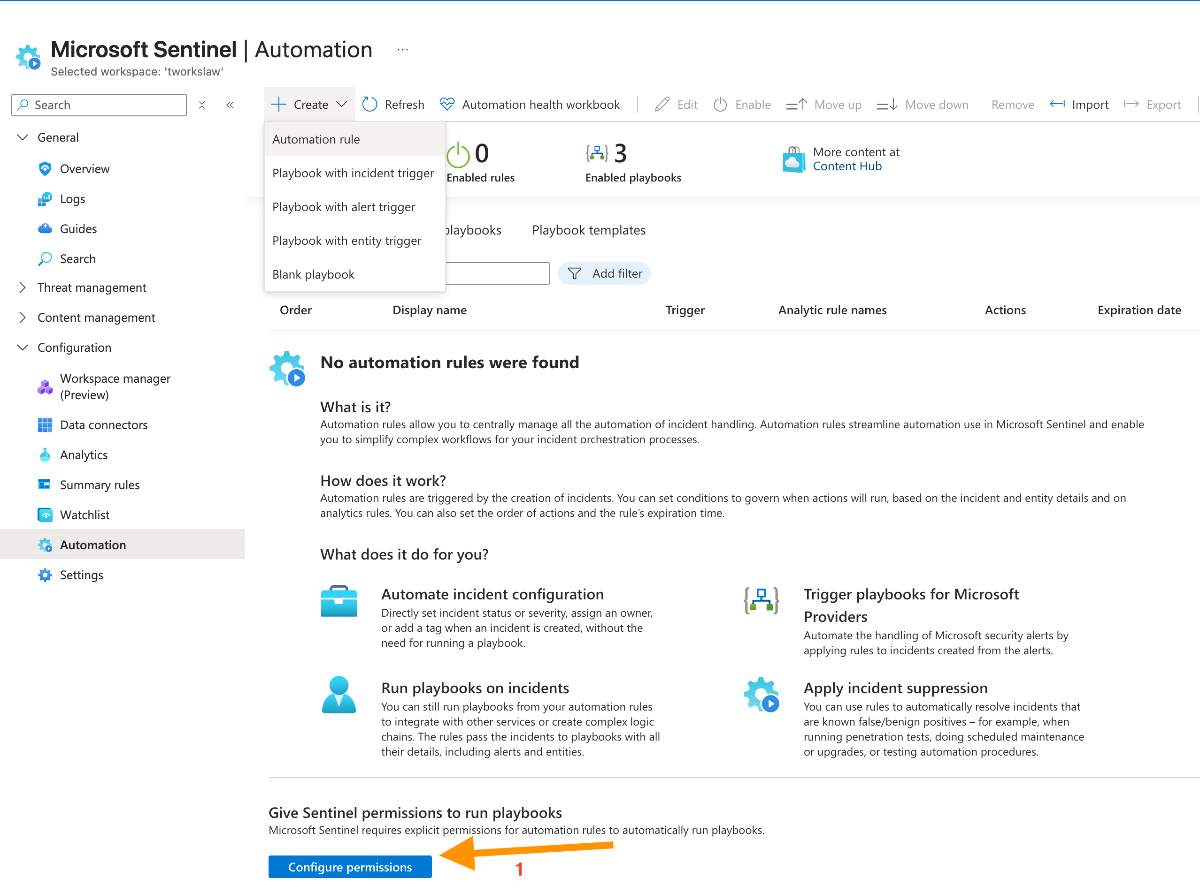

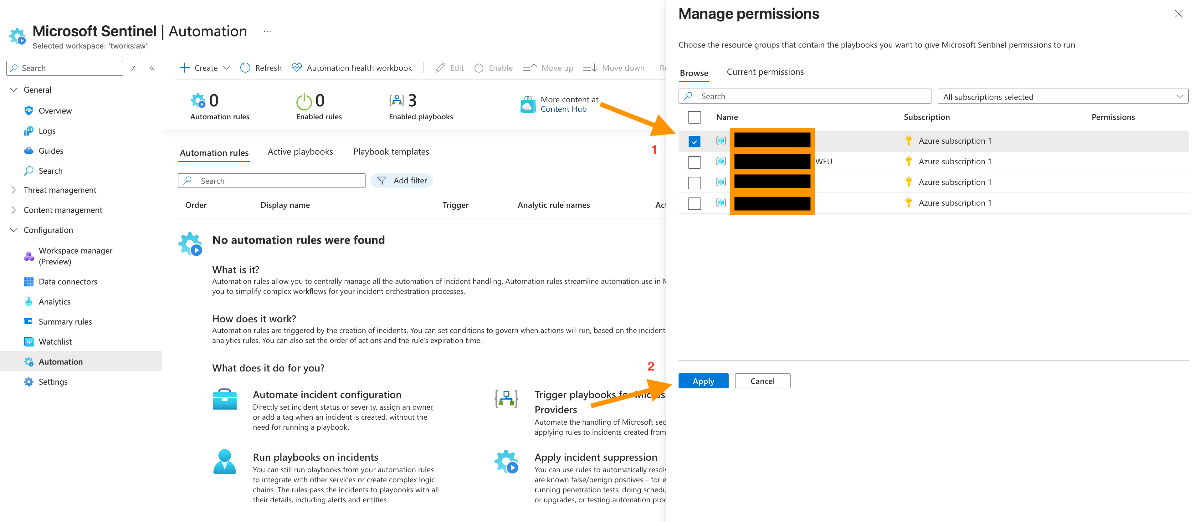

Kritik Ön Hazırlık: Otomasyon İzinlerini Tanımlamak

Eğer Azure portalınızda ilk kez bir otomasyon kuralı oluşturuyorsanız, Sentinel'in sizin adınıza Playbook (Logic App) çalıştırabilmesi için açıkça yetkilendirilmesi gerekir. Bu izin verilmediği sürece oluşturduğunuz kurallar hata verecektir.

Sentinel menüsünde Settings (Ayarlar) sekmesine gidin.

Üstteki sekmelerden Playbook Permissions (Playbook İzinleri) kısmına tıklayın.

Configure Permissions butonuna basarak, Playbook'larınızın bulunduğu Resource Group'u (Kaynak Grubu) seçin ve Apply deyin.

Not: Bu işlem, Microsoft Sentinel'e o kaynak grubundaki Logic App'leri "okuma ve çalıştırma" yetkisi (Sentinel Automation Contributor rolü) verir.

Sentinel Automation sayfası — büyütmek için tıklayın

Sentinel Automation — büyütmek için tıklayın

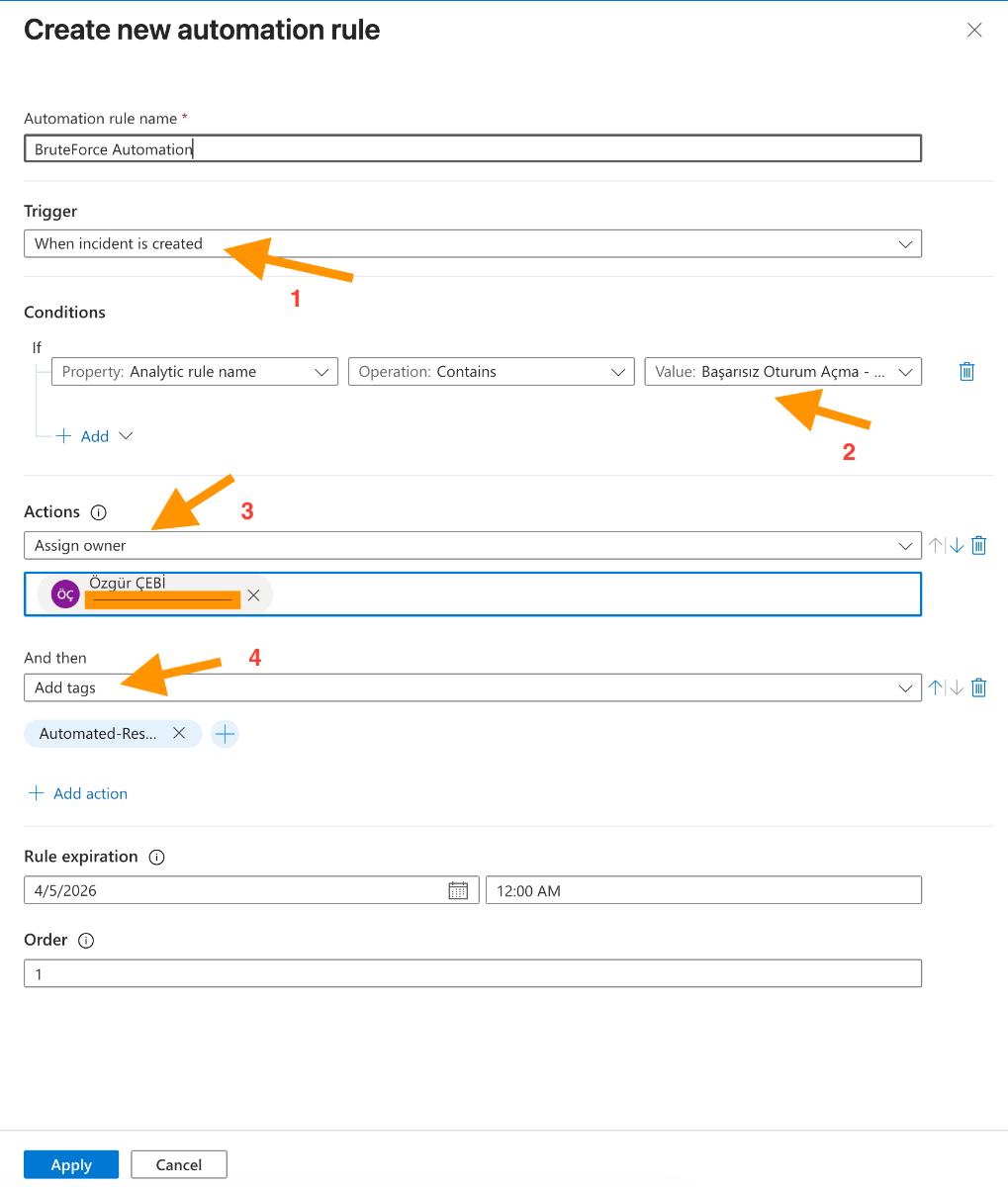

Adım Adım Automation Rule Oluşturma

İzinleri tanımladıktan sonra artık kuralımızı yazabiliriz:

Giriş

Microsoft Sentinel panelinde sol menüden Automation sekmesine gidin.

Kural Oluşturma

Üst menüden Create > Automation rule seçeneğine tıklayın.

Koşulları Belirleme (Conditions)

- If Analytics rule name: Burada "Bölüm 1"de hazırladığımız KQL alarmının adını seçin.

- İsteğe bağlı olarak; Severity equals High gibi ek filtreler ekleyerek sadece kritik saldırılarda çalışmasını sağlayabilirsiniz.

Eylemleri Belirleme (Actions)

- Change status: Olayı otomatik olarak "Active" durumuna çekin.

- Assign owner: Olayı otomatik olarak kendinize veya ekibinizdeki bir analiste atayın.

- Add tags: "Automated-Response" veya "Bölüm2-Test" gibi etiketler ekleyerek takibi kolaylaştırın.

Büyütmek için tıklayın

SOAR Best Practices

Küçük Başlayın

İlk olarak basit, düşük riskli senaryoları otomatikleştirin. Örneğin, olay etiketleme veya bildirim gönderme.

Test Edin

Playbook'ları production ortamında kullanmadan önce test ortamında kapsamlı testler yapın.

İzleyin ve Optimize Edin

Playbook çalıştırma loglarını düzenli olarak inceleyin. Hata oranlarını ve çalışma sürelerini takip edin.

İnsan Onayı Ekleyin

Kritik eylemlerde (hesap devre dışı bırakma, cihaz izolasyonu) insan onayı adımı ekleyin.

Sonuç

Microsoft Sentinel'in SOAR yetenekleri, güvenlik ekiplerinin verimliliğini önemli ölçüde artırır. Automation Rules ile basit görevleri otomatikleştirerek, Logic Apps ile karmaşık müdahale senaryolarını orkestre ederek, SOC ekipleri daha stratejik tehditlere odaklanabilir.

Otomasyon, modern güvenlik operasyonlarının vazgeçilmez bir parçasıdır. Doğru yapılandırıldığında, tehdit müdahale sürenizi dakikalardan saniyelere indirebilir ve insan hatasını minimize edebilirsiniz.

Sırada Ne Var?

Buraya kadar olan kısımda Sentinel'in kendi iç işleyişini nasıl otomatize edeceğimizi gördük. Ancak asıl güç, bu kuralın tetikleyeceği ve dış sistemlerle (Teams, Firewall, E-posta) konuşan Logic Apps tarafında gizli. Bir sonraki bölümde, KQL verilerini görselleştirip dünyayla paylaşan devasa bir otomasyonu adım adım kuracağız.